トップページ » セキュリティ対策

ワークフローを活用する際に押さえておきたいセキュリティの基礎知識

目次

セキュリティの重要性

ワークフローを導入する際には、セキュリティについて十分に配慮する必要があります。ここでは、ワークフロー導入におけるセキュリティに関する重要性について説明します。

データ保護

ワークフローは、業務プロセスを自動化するために非常に役立つツールです。ワークフローを使用することで、様々な種類の業務データを申請フォームに基づいて処理することができます。しかし、ワークフローを使用する際には、取り扱うデータを適切に保護する必要があります。特に、人事書類や稟議書など、機密情報や個人情報を含むデータを取り扱う場合は、そのデータが適切に保護されていることを確認する必要があります。

SmartFlowでは、申請フォームを誰に見せるかを制限したり、申請フォーム内の入力項目を承認ステップ毎に非表示にすることも可能です。

アクセス制御

ワークフローを導入する際には、アクセス制御についても充分に考慮する必要があります。全ての申請書に誰でもアクセスできるようになっていると、機密情報が漏えいしたり、不正にアクセスされたりするリスクがあります。そのため、アクセス権限を適切に設定することが重要です。ワークフローにアクセスするための認証方法だけでなく、一つ一つの申請フォーム単位まで、業務で必要な情報以外は内部のメンバーにも見せない制御を確立し、管理者によるアクセス制御を実施することが望ましいです。

SmartFlowでは、セキュリティ設定で、IPアドレスの管理だけでなく、2段階認証を設定することが可能です。

システムの保護

ワークフローを導入する際には、システム自体の保護にも配慮する必要があります。ワークフローは、様々なデータを処理するため、攻撃者にとって格好の的、おいしい攻撃対象になりえます。そのため、ワークフローを実行するためのシステムを、適切に保護する必要があります。例えば、システムに適切なセキュリティパッチを適用することや、操作ログを管理したり、不正アクセスを監視することが重要です。

リスク評価

ワークフローを導入する前に、セキュリティリスクの評価を行うことも大切です。ワークフローを導入することで、どのようなセキュリティリスクが生じる可能性があるのかを明確にし、適切な対策を講じることが必要です。大企業では、リスク管理シートでツールのセキュリティをチェックしている場合も多いので、サービスを提供している事業者と一緒に自社のセキュリティ基準を満たしているかを確認していくことも必要です。

SmartFlowでは、情報セキュリティマネジメントシステム(ISMS)の国際規格であるISO/IEC 27001の認証を取得しています。

情報セキュリティマネジメントシステム(ISMS)適合性評価制度は、国際的に整合性のとれた情報セキュリティマネジメントシステムに対する第三者適合性評価制度であり、本制度は、わが国の情報セキュリティ全体の向上に貢献するとともに、諸外国からも信頼を得られる情報セキュリティレベルを達成することを目的としています。

情報の機密性・完全性・可用性の3つをバランスよくマネジメントし、情報を有効活用するための組織の枠組みを示しています。

セキュリティの脅威

ワークフローにおけるセキュリティの脅威には以下のようなものがあります。

フィッシング攻撃

ワークフローで使用されるシステムやアプリケーションのログインページや認証画面などを偽装し、社員が偽装されたページにログインすることで、アカウント情報や機密情報を盗み取る攻撃です。

マルウェア

マルウェアとは、ユーザーが使用するデバイスに不利益をもたらす悪意あるコードやソフトウェアの総称で、ワークフローで使用されるシステムやアプリケーションに感染することで、不正アクセスや機密情報の盗難などを引き起こす攻撃です。

内部者による攻撃

組織内部にいる社員や従業員が不正な目的でシステムやアプリケーションにアクセスし、情報を盗み取ったり、改ざんしたりする行為です。

アクセス制御の不備

ワークフローに関連するデータやシステムへのアクセス制御が不適切で、認証されていないユーザーがアクセスできる状態になっている場合、機密情報が漏洩する可能性があります。

これらの脅威に対して、それぞれ適切な対策を講じることが重要です。

セキュリティのための対策

ワークフローにおいてセキュリティを確保するための対策には以下のようなものがあります。

アクセス制御の導入

ワークフローに関連するデータやシステムへのアクセスを制御し、認証されていないユーザーがアクセスできないようにすることが重要です。アクセス制御には、アカウントのパスワードや二段階認証などを導入することが効果的です。

暗号化の導入

データの暗号化を導入することで、機密情報が盗まれても解読されないようにすることができます。暗号化されたデータは、不正なアクセスを受けても、安全に保護されます。

セキュリティ

ソフトウェアの導入

ウイルス対策ソフトやファイアウォールなど、セキュリティに特化したソフトウェアを導入することで、不正なアクセスやマルウェアなどの攻撃から守ることができます。

セキュリティポリシーの策定

組織全体でのセキュリティポリシーを策定し、社員に対して教育を行うことで、セキュリティに対する意識を高めることができます。例えば、パスワードの適切な管理方法や、フィッシング攻撃に対する対応方法などを社内で管理し、従業員に浸透させることが重要です。

セキュリティ監査の実施

定期的にセキュリティ監査を実施し、セキュリティ対策の不備や問題点を把握し、改善することが必要です。セキュリティ監査には、内部監査や第三者監査に協力してもらい、進めていくことも有効です。

これらの対策を講じることで、ワークフローにおいてセキュリティを確保することができます。

SmartFlowでセキュリティを対策

SmartFlowでは、さまざまな角度から、セキュリティの対策を行なっています。

ここでは、実施しているセキュリティ対策をご紹介します。

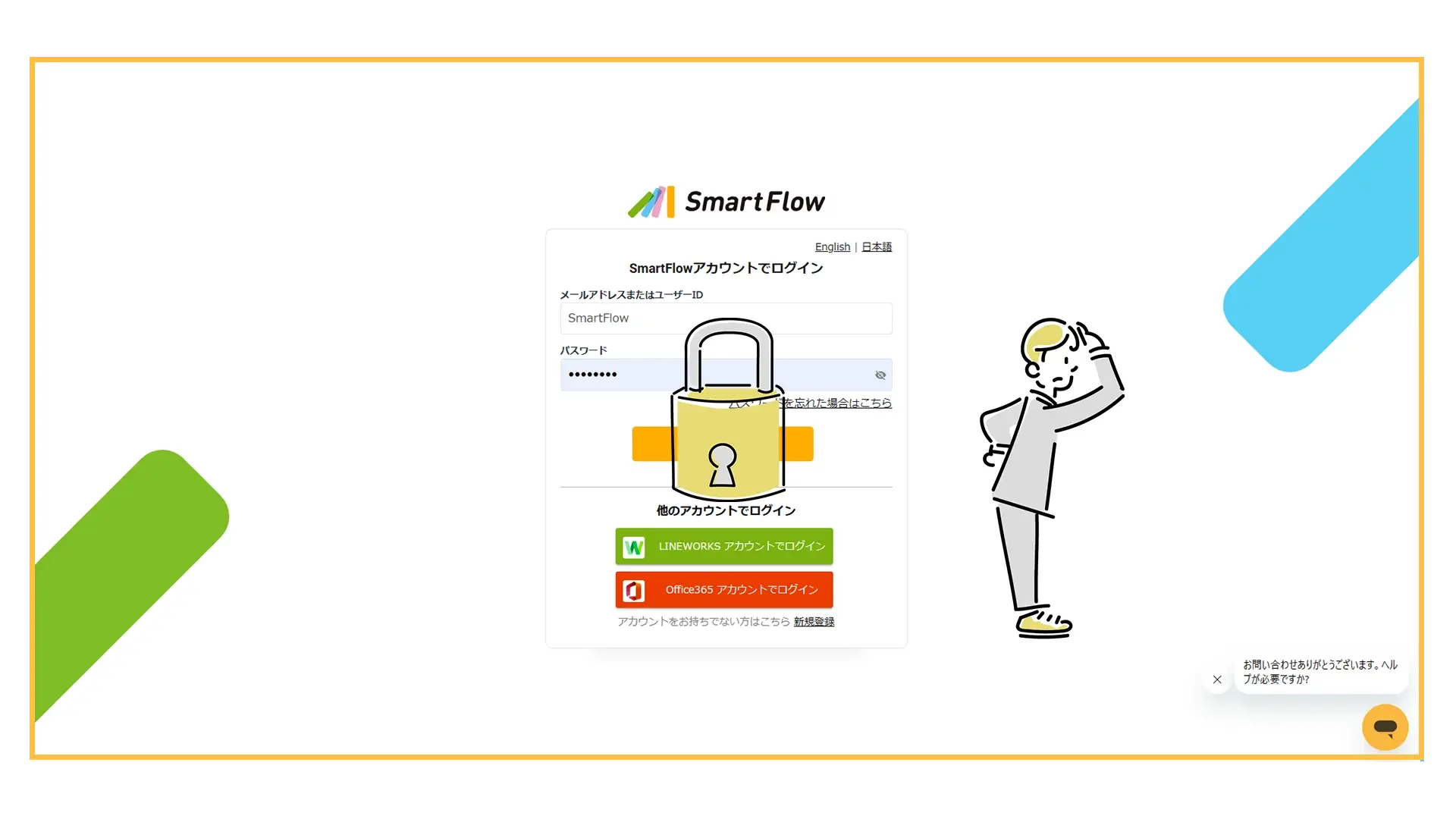

データのバックアップ

SmartFlowはAmazonのAWS * RDSでデータベースを管理しており、 接続元のIPアドレスを使ってアクセスを制限するIPアドレス制限を行っています。

- データベースはクラウド環境で毎日自動的にバックアップを行っているため、災害が起きた際等SmartFlowのデータが損失したとしても、バックアップサーバーから復元する事が可能です。

SmartFlowはAmazonのAWS * RDSでデータベースを管理しており、 接続元のIPアドレスを使ってアクセスを制限するIPアドレス制限を行っています。

- データベースはクラウド環境で毎日自動的にバックアップを行っているため、災害が起きた際等SmartFlowのデータが損失したとしても、バックアップサーバーから復元する事が可能です。

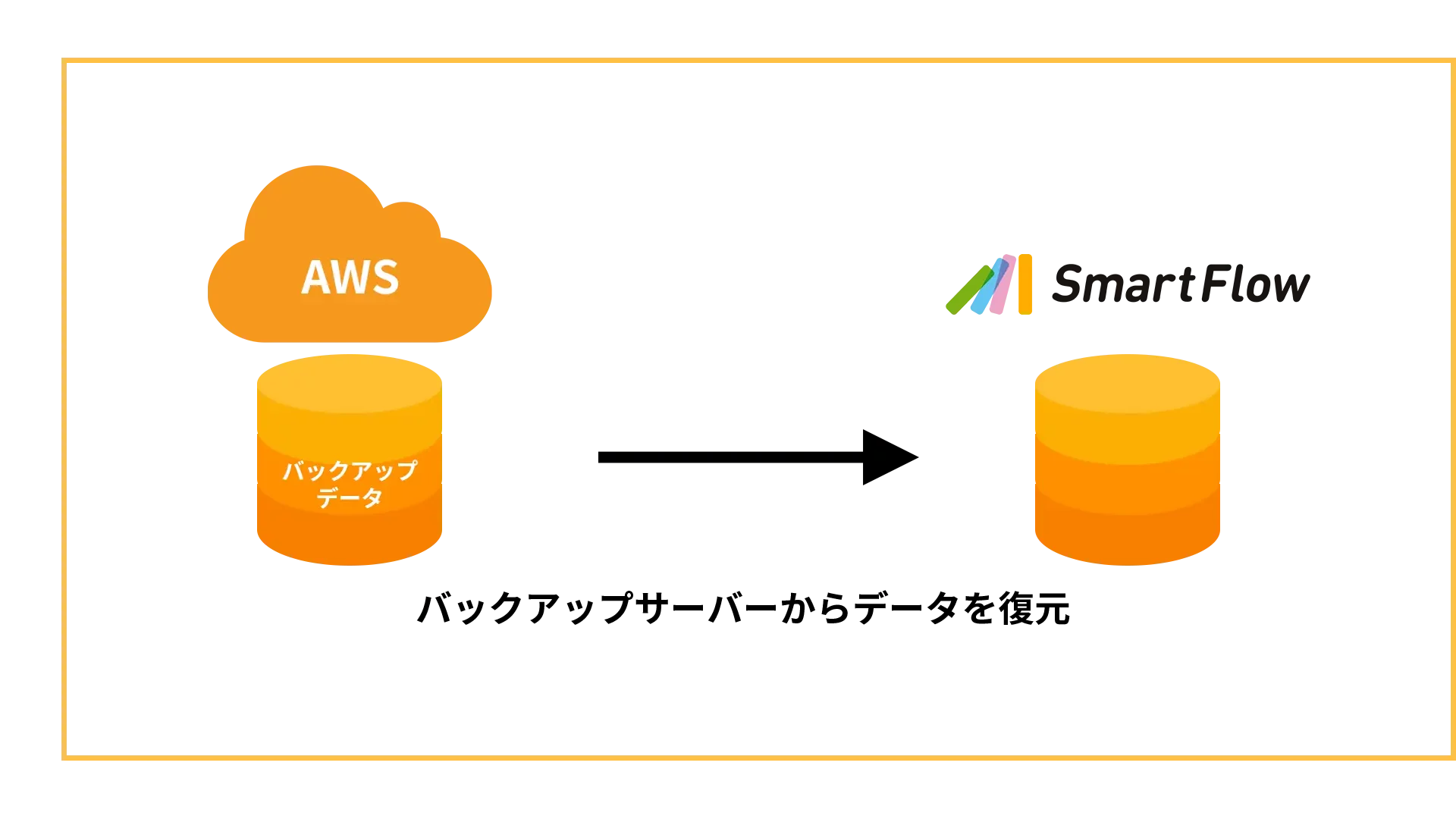

2段階認証機能

SmartFlowにログインする際に、 IDおよびパスワードに加えて、発行された ワンタイムパスワード(OTP)を入力することで、セキュリティをより強化することが可能です。

具体例→スマートフォンアプリでワンタイムパスワード実行

SmartFlowにログインする際に、 IDおよびパスワードに加えて、発行された ワンタイムパスワード(OTP)を入力することで、セキュリティをより強化することが可能です。

具体例→スマートフォンアプリでワンタイムパスワード実行

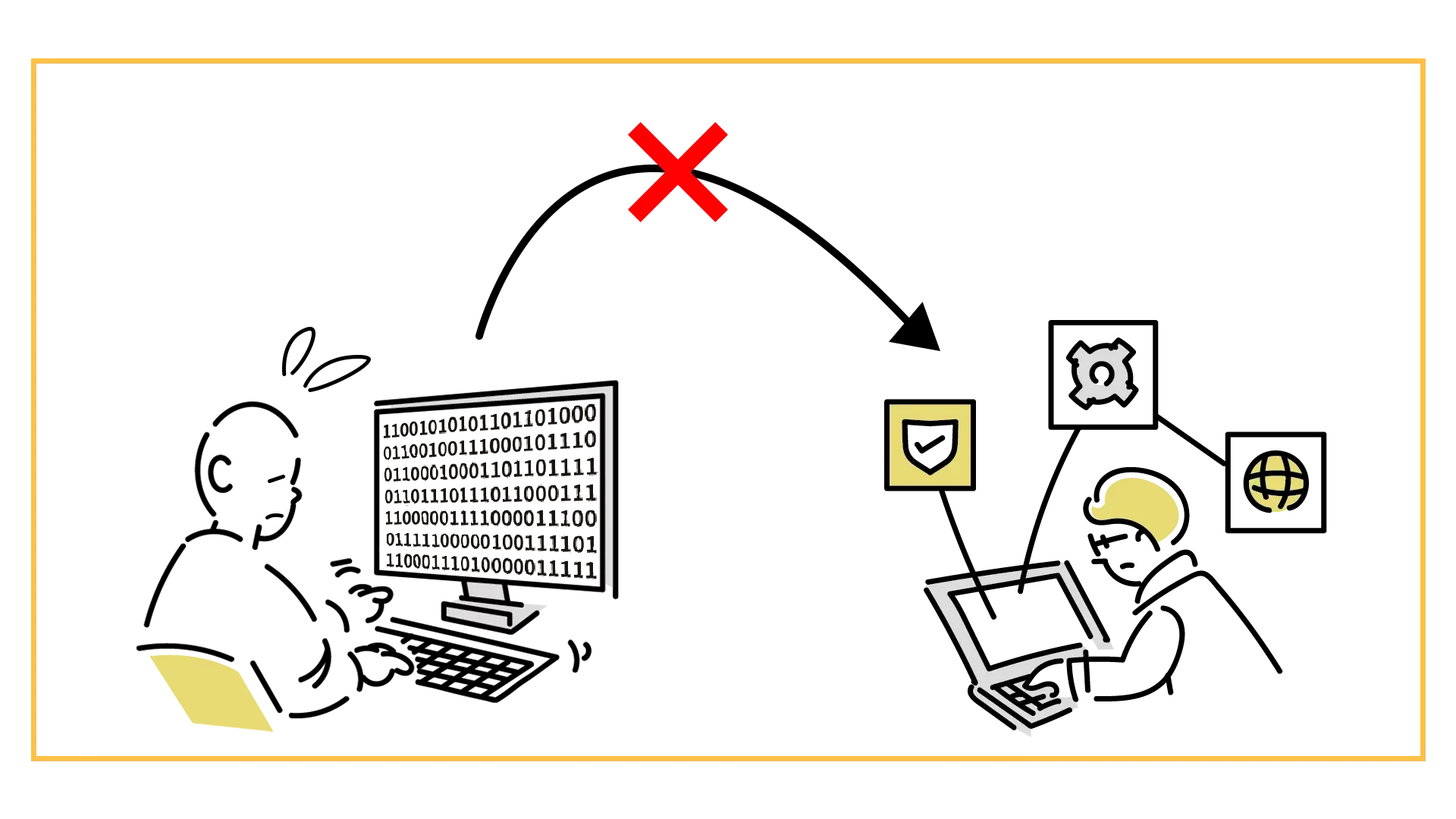

データの暗号化

- データベース内のすべてのデータは完全に暗号化されています。

データを暗号化する事で、データの中身が他人には分からないように加工されています。万が一保管している情報に不正アクセスされたとしてもデータの秘匿性が保持されます。

環境分離

SmartFlowでは、環境を細かく分けて運用しています。具体的には、開発環境、ステージング環境及び運用環境、API環境があります、これらはそれぞれの環境に認可された人だけしかアクセスできないようにして、リスクを低減したり、開発リリースによる問題のリスクを低減するために分離されています。

SmartFlowでは、ソフトウェアの開発から運用段階への移行についての規則を明確に定めて文書化されており、アプリケーションに対する変更は、適用する前にステージング環境(運用環境に近い試験環境)でテストした後にリリースされる体制になっています。

不正アクセスの防止

IDとパスワードを事前に知っているユーザーのみ自らのSmartFlowアカウントにアクセス出来ます。

- ログインに成功すると、システムで生成された一意のアクセストークンが各ユーザーに割り当てられます。

- IP認証を設定することで不正なデバイスからのアクセスを防止出来ます。

- SmartFlowでは、ユーザーが簡単なパスワードを設定する事を制限する(注意喚起する)パスワードポリシーが設定されています。

- SmartFlowのアクセスログとして、アクセスした日時だけでなく、ユーザー情報がIPアドレスと共に保存されています。

SQLインジェクション

SQLインジェクションを防ぐ為に、バックエンドでの対策を実施しています。データベースへのリクエストをバックエンドの環境でフィルタリングし、悪意のあるリクエストがSmartFlowに侵入する事を防いでいます。

APIに関するセキュリティ

クライアントアクセスキー、アクセス ID、パスワードなど全ての外部APIは暗号化されています。

- 各APIアクセスは、アクセス日、アクセスしたユーザー、およびクエリパラメータがログで管理されています。

- APIサーバーと開発環境は分離しています。アプリケーションからのリクエストは APIサーバーを経由し、開発環境へ送られます。

ソースコード管理

認証を受けた開発メンバーのみが、開発環境を介してソースコードにアクセスできます。 社内規定によって決めたれた専任の開発リーダーだけが、チーム内でテストを受けたソースコードを本番環境にデプロイできます。